Questa guida illustra come configurare il servizio Single Sign-On (SSO) tra Keycloak e il tuo account Cloud Identity o Google Workspace utilizzando la federazione SAML. Il documento presuppone che tu abbia installato e utilizzato Keycloak.

Obiettivi

- Configura il server Keycloak in modo che possa essere utilizzato come provider di identità (IdP) da Cloud Identity o Google Workspace.

- Configura il tuo account Cloud Identity o Google Workspace in modo che utilizzi Keycloak per SSO.

Prima di iniziare

- Se non hai un account Cloud Identity, creane uno.

- Assicurati che il tuo account Cloud Identity disponga dei privilegi di super-admin.

- Se il server Keycloak viene utilizzato per gestire più aree di autenticazione, decidi quale area di autenticazione vuoi utilizzare per la federazione.

- Assicurati di disporre dell'accesso amministrativo all'area di autenticazione selezionata.

Crea un profilo SAML

Per configurare il Single Sign-On con Keycloak, devi prima creare un profilo SAML nel tuo account Cloud Identity o Google Workspace. Il profilo SAML contiene le impostazioni relative al server Keycloak, tra cui l'URL e il certificato di firma.

In seguito, assegnerai il profilo SAML a determinati gruppi o unità organizzative.

Per creare un nuovo profilo SAML nel tuo account Cloud Identity o Google Workspace, segui questi passaggi:

Nella Console di amministrazione, vai a Sicurezza > Autenticazione > SSO con IdP di terze parti.

Fai clic su Profili SSO di terze parti > Aggiungi profilo SAML.

Nella pagina Profilo SSO SAML, inserisci le seguenti impostazioni:

- Nome:

Keycloak ID entità IdP:

Keycloak 17 o versioni successive

https://KEYCLOAK/realms/REALM

Keycloak 16 o versioni precedenti

https://KEYCLOAK/auth/realms/REALM

URL della pagina di accesso:

Keycloak 17 o versioni successive

https://KEYCLOAK/realms/REALM/protocol/saml

Keycloak 16 o versioni precedenti

https://KEYCLOAK/auth/realms/REALM/protocol/saml

URL della pagina di uscita:

Keycloak 17 o versioni successive

https://KEYCLOAK/realms/REALM/protocol/openid-connect/logout

Keycloak 16 o versioni precedenti

https://KEYCLOAK/auth/realms/REALM/protocol/openid-connect/logout?redirect_uri=https://KEYCLOAK/auth/realms/REALM/account/

URL per la modifica della password:

Keycloak 17 o versioni successive

https://KEYCLOAK/realms/REALM/account

Keycloak 16 o versioni precedenti

https://KEYCLOAK/auth/realms/REALM/account

In tutti gli URL, sostituisci quanto segue:

KEYCLOAK: il nome di dominio completo del server KeycloakREALM: il nome dell'area di autenticazione selezionata

Non caricare ancora un certificato di verifica.

- Nome:

Fai clic su Salva.

La pagina Profilo SSO SAML visualizzata contiene due URL:

- ID entità

- URL ACS

Questi URL saranno necessari nella prossima sezione, durante la configurazione di Keycloak.

Configura keycloak

Puoi configurare il server Keycloak creando un client.

Crea un client

Crea un nuovo client SAML in Keycloak:

- Accedi a Keycloak e apri la console di amministrazione.

- Seleziona l'area di autenticazione che vuoi utilizzare per la federazione.

- Nel menu, seleziona Clienti.

- Fai clic su Crea client.

Configura le seguenti impostazioni per il client:

Keycloak 19 o versioni successive

- Client type (Tipo di client): SAML

- ID client: l'URL dell'entità del profilo SSO.

- Nome:

Google Cloud

Keycloak 18 o versioni precedenti

- ID client: l'URL dell'entità del profilo SSO.

- Protocollo client: saml

- Client SAML Endpoint (Endpoint SAML client): lascia vuoto il campo

Fai clic su Salva.

Specifica i dettagli per il client configurando le impostazioni seguenti:

Keycloak 19 o versioni successive

Nella scheda Impostazioni:

- URI di reindirizzamento validi: URL ACS del tuo profilo SSO

- Name ID Format (Formato ID nome): email

- Forza formato ID nome: on

- Firma documenti: off

- Sign Assertions (Asserzioni firma): on

Nella scheda Chiavi:

- Firma client richiesta: off

Keycloak 18 o versioni precedenti

- Nome: un nome, ad esempio

Google Cloud - Sign Assertions (Asserzioni firma): on

- Firma client richiesta: off

- Forza formato ID nome: on

- Name ID Format (Formato ID nome): email

- URI di reindirizzamento validi: URL ACS del tuo profilo SSO

Mantieni i valori predefiniti per tutte le altre impostazioni.

Fai clic su Salva.

Esporta il certificato di firma

Dopo aver autenticato un utente, Keycloak passa un'asserzione SAML a Cloud Identity o Google Workspace. Per consentire a Cloud Identity e Google Workspace di verificare l'integrità e l'autenticità dell'asserzione, Keycloak firma l'asserzione con una speciale chiave di firma del token e fornisce un certificato che consenta a Cloud Identity o Google Workspace di controllare la firma.

Ora puoi esportare il certificato di firma da Keycloak:

- Nel menu, seleziona Impostazioni di Realm.

- Seleziona la scheda Chiavi.

Trova la riga Algoritmo: RS256. Se è presente più di una riga, utilizza quella con Use: SIG. A questo punto, seleziona Certificato.

Viene visualizzata una finestra di dialogo che contiene un certificato con codifica Base64.

Copia negli appunti il valore del certificato con codifica Base64.

Prima di poter utilizzare il certificato di firma, devi convertirlo in formato PEM aggiungendo un'intestazione e un piè di pagina.

- Apri un editor di testo come Blocco note o vim.

Incolla la seguente intestazione, seguita da una nuova riga:

-----BEGIN CERTIFICATE-----

Incolla il certificato con codifica Base64 dagli appunti.

Aggiungi una nuova riga e incolla il seguente piè di pagina:

-----END CERTIFICATE-----

Dopo la modifica, il file risulta simile al seguente:

-----BEGIN CERTIFICATE----- MIICmzCCAYMCBgF7v8/V1TANBgkq... -----END CERTIFICATE-----

Salva il file in una posizione temporanea sul computer.

Completa il profilo SAML

Utilizza il certificato di firma per completare la configurazione del profilo SAML:

Torna alla Console di amministrazione e vai a Sicurezza > Autenticazione > SSO con IdP di terze parti.

Apri il profilo SAML

Keycloakche hai creato in precedenza.Fai clic sulla sezione Dettagli IdP per modificare le impostazioni.

Fai clic su Carica certificato e scegli il certificato di firma del token che hai scaricato in precedenza.

Fai clic su Salva.

Il tuo profilo SAML è completo, ma devi ancora assegnarlo.

Assegna il profilo SAML

Seleziona gli utenti a cui deve essere applicato il nuovo profilo SAML:

Nella pagina SSO con IdP di terze parti della Console di amministrazione, fai clic su Gestisci le assegnazioni dei profili SSO > Gestisci.

Nel riquadro a sinistra, seleziona il gruppo o l'unità organizzativa a cui vuoi applicare il profilo SSO. Per applicare il profilo a tutti gli utenti, seleziona l'unità organizzativa principale.

Nel riquadro a destra, seleziona Un altro profilo SSO.

Nel menu, seleziona il profilo SSO

Keycloak - SAMLche hai creato in precedenza.Fai clic su Salva.

Ripeti i passaggi per assegnare il profilo SAML a un altro gruppo o a un'altra unità organizzativa.

Testa il Single Sign-On

Hai completato la configurazione Single Sign-On. Ora puoi verificare se l'accesso SSO funziona come previsto.

Scegli un utente Keycloak che soddisfi i seguenti criteri:

- L'utente dispone di un indirizzo email.

- L'indirizzo email corrisponde all'indirizzo email principale di un utente esistente nel tuo account Cloud Identity o Google Workspace.

L'utente Cloud Identity non dispone dei privilegi di super amministratore.

Gli account utente con privilegi di super amministratore devono sempre accedere utilizzando le credenziali Google, pertanto non sono idonei per il test del Single Sign-On.

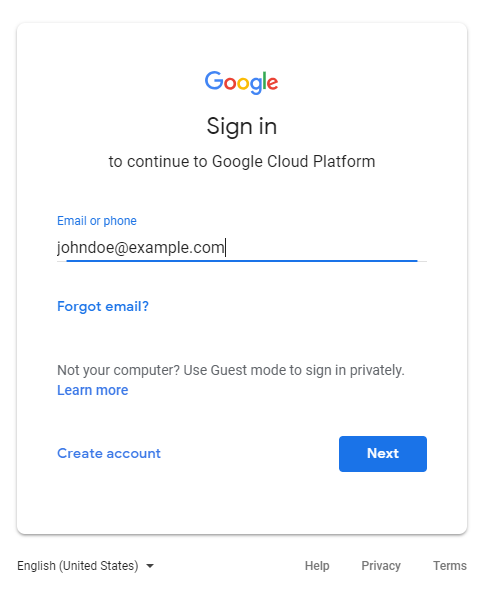

Apri una nuova finestra del browser e vai alla console Google Cloud.

Nella pagina di accesso di Google, inserisci l'indirizzo email dell'account utente e fai clic su Avanti.

Ti reindirizzeremo a Keycloak.

Inserisci le tue credenziali Keycloak e fai clic su Accedi.

Dopo l'autenticazione, Keycloak ti reindirizza alla console Google Cloud. Poiché si tratta del primo accesso per l'utente, ti verrà chiesto di accettare i Termini di servizio e le norme sulla privacy di Google.

Se accetti i termini, fai clic su Accetta.

Si aprirà la console Google Cloud, in cui ti verrà chiesto di confermare le preferenze e accettare i Termini di servizio di Google Cloud. Se accetti i termini, fai clic su Sì, poi su Accetta e continua.

Fai clic sull'icona dell'avatar, quindi su Esci.

Ti reindirizzeremo a Keycloak.

In caso di problemi di accesso, tieni presente che gli account utente con privilegi di super amministratore possono ignorare l'accesso SSO, quindi puoi comunque utilizzare la Console di amministrazione per verificare o modificare le impostazioni.

(Facoltativo) Configurare i reindirizzamenti per gli URL di servizi specifici del dominio

Quando esegui il collegamento alla console Google Cloud da portali o documenti interni, puoi migliorare l'esperienza utente utilizzando URL di servizio specifici del dominio.

A differenza dei normali URL di servizio come https://console.cloud.google.com/,

gli URL di servizi specifici del dominio includono il nome del tuo dominio principale. Gli utenti non autenticati che fanno clic su un link a un URL di un servizio specifico di un dominio vengono reindirizzati immediatamente a Keycloak, invece di visualizzare prima una pagina di accesso di Google.

Ecco alcuni esempi di URL di servizi specifici del dominio:

| Servizio Google | URL | Logo |

|---|---|---|

| Console Google Cloud | https://www.google.com/a/DOMAIN/ServiceLogin?continue=https://console.cloud.google.com |

|

| Documenti Google | https://docs.google.com/a/DOMAIN |

|

| Fogli Google | https://www.google.com/a/DOMAIN/ServiceLogin?continue=https://sheets.google.com

|

|

| Google Sites | https://www.google.com/a/DOMAIN/ServiceLogin?continue=https://slides.google.com |

|

| Google Drive | https://drive.google.com/a/DOMAIN |

|

| Gmail | https://mail.google.com/a/DOMAIN |

|

| Google Gruppi | https://www.google.com/a/DOMAIN/ServiceLogin?continue=https://groups.google.com |

|

| Google Keep | https://www.google.com/a/DOMAIN/ServiceLogin?continue=https://keep.google.com

|

|

| Looker Studio | https://www.google.com/a/DOMAIN/ServiceLogin?continue=https://lookerstudio.google.com |

|

Per configurare gli URL di servizio specifici del dominio in modo che reindirizzino a Keycloak:

Nella pagina SSO con IdP di terze parti della Console di amministrazione, fai clic su URL di servizio specifici del dominio > Modifica.

Imposta Reindirizza automaticamente gli utenti all'IdP di terze parti nel seguente profilo SSO su attivato.

Imposta il profilo SSO su

Keycloak.Fai clic su Salva.

(Facoltativo) Configurare le verifiche dell'accesso

Accedi con Google potrebbe chiedere agli utenti di effettuare ulteriori verifiche quando accedono da dispositivi sconosciuti o quando il loro tentativo di accesso sembra sospetto per altri motivi. Queste verifiche dell'accesso migliorano la sicurezza e ti consigliamo di lasciarle attivate.

Se noti che le verifiche dell'accesso causano troppi problemi, puoi disattivarle nel seguente modo:

- Nella Console di amministrazione, vai a Sicurezza > Autenticazione > Verifiche dell'accesso.

- Nel riquadro a sinistra, seleziona un'unità organizzativa per la quale vuoi disattivare le verifiche dell'accesso. Per disattivare le verifiche dell'accesso per tutti gli utenti, seleziona l'unità organizzativa principale.

- In Impostazioni per gli utenti che accedono utilizzando altri profili SSO, seleziona Non chiedere agli utenti verifiche aggiuntive da Google.

- Fai clic su Salva.

Passaggi successivi

- Scopri di più su Identity and Access Management (IAM).

- Scopri le best practice per la configurazione di un'organizzazione aziendale in Google Cloud.